Protege tu operación con Ciberseguridad defensiva basada en experiencia ofensiva

Ethical Hacking, Pentesting, Ciberinteligencia, procesos normativos y más. Equipo certificado, metodologías internacionales, resultados accionables.

$ vuln-assessment --full [i] Reporte generado

$ Recuerda que esta información y más, es la que Internet sabe de ti cuando navegas

Portafolio integral de ciberseguridad

Un modelo defensivo respaldado por la experiencia ofensiva para identificar, mitigar y monitorear riesgos en toda tu superficie de ataque.

Ethical Hacking

Simulación de ataques controlados sobre infraestructura, aplicaciones y personas para identificar rutas de explotación reales antes que un atacante malicioso.

Pentesting

Pruebas de penetración Black/Grey/White Box sobre aplicaciones web, móviles, APIs, redes internas/externas, Wi-Fi y entornos cloud con metodología OWASP/OSSTMM.

Análisis de Vulnerabilidades

Evaluación periódica automatizada y manual que identifica, prioriza y clasifica vulnerabilidades usando CVSS, con recomendaciones accionables de remediación.

Red Team

Operaciones adversariales extendidas que emulan TTPs de actores reales según MITRE ATT&CK. Evalúa la capacidad de detección y respuesta del blue team en escenarios de alto realismo.

Pruebas de Phishing

Campañas de ingeniería social controladas para medir la resiliencia humana de tu organización e impulsar cultura de seguridad con métricas reales.

Ciber Inteligencia

Monitoreo continuo de dark web, filtraciones de credenciales, suplantación de marca y TTPs de adversarios. Threat intelligence táctica, operacional y estratégica para anticipar amenazas.

Hardening

Aseguramiento de servidores, estaciones, redes, bases de datos y entornos cloud siguiendo benchmarks CIS y buenas prácticas del fabricante. Reducción efectiva de la superficie de ataque.

Análisis Forense

Investigación forense digital de incidentes: adquisición de evidencia, análisis de artefactos, reconstrucción de líneas de tiempo y reportes técnico-legales conforme a NIST SP 800-86 e ISO 27037.

Uso Seguro de IA

Evaluación de riesgos en soluciones de IA y LLMs: data poisoning, prompt injection, fuga de datos y gobierno de modelos según OWASP LLM Top 10, NIST AI RMF y MITRE ATLAS.

Monitoreo CyberSOC

Centro de operaciones de seguridad 24/7 con SIEM, EDR y threat intelligence para detección, contención y respuesta a incidentes en tiempo real.

Diseño SGSI

Diseño e implementación de Sistemas de Gestión de Seguridad de la Información basado en ISO 27001, incluyendo políticas, procedimientos y controles operativos.

Análisis GAP

Diagnóstico de madurez frente a ISO 27001, NIST CSF, PCI-DSS y marcos regulatorios para tu organización.

Activos Críticos

Levantamiento, identificación y clasificación de activos de información y procesos críticos.

Equipo de Respuesta a Incidentes

Servicio CSIRT/DFIR bajo retainer u on-demand: contención rápida, análisis forense digital, erradicación y recuperación. Respuesta inmediata con especialistas certificados.

Apoyo Consultivo

Acompañamiento especializado para CISOs y equipos internos en decisiones estratégicas de Ciberseguridad y Seguridad de la Información.

Cumplimiento regulatorio en Chile

Acompañamos a tu organización en el proceso de adecuación a la Ley Marco de Ciberseguridad y a la nueva Ley de Protección de Datos Personales, con un enfoque técnico-legal que asegura la continuidad operativa y reduce el riesgo regulatorio.

Ley Marco de Ciberseguridad (N° 21.663)

Asesoría integral para cumplir con las obligaciones que establece la Ley Marco de Ciberseguridad y la Agencia Nacional de Ciberseguridad (ANCI): identificación como Operador de Importancia Vital (OIV) o Servicio Esencial, implementación de SGSI homologable según Circular N° 4 de ANCI, reporte de incidentes de ciberseguridad dentro de los plazos legales y evidencia auditable de controles técnicos y organizativos.

- Diagnóstico de aplicabilidad OIV / Servicio Esencial

- Implementación SGSI homologado ANCI Circular N° 4

- Plan de gestión y reporte de incidentes

- Evidencia técnica y legal para auditorías de ANCI

Ley de Protección de Datos Personales (N° 21.719)

Acompañamiento en la adecuación a la nueva Ley de Protección de Datos Personales, que entra en vigencia en diciembre de 2026 y crea la Agencia de Protección de Datos Personales. Nuestro enfoque cubre los principios de licitud, finalidad, proporcionalidad y seguridad, abordando desde el nombramiento del Delegado de Protección de Datos (DPO) hasta la gestión de los derechos ARCO-POL de los titulares.

- Levantamiento de registros de actividades de tratamiento (RAT)

- Evaluaciones de Impacto en Protección de Datos (DPIA)

- Designación y soporte al Delegado de Protección de Datos (DPO)

- Procedimientos para derechos ARCO-POL y gestión de brechas

Metodología basada en experiencia, no en automatización

Nuestro enfoque combina conocimiento especializado, pruebas mayoritariamente manuales y la convergencia de los marcos metodológicos más reconocidos de la industria a nivel internacional.

Marcos metodológicos de referencia

Aplicamos la combinación apropiada según el tipo de evaluación, alcance y activos del cliente. Cada marco aporta un enfoque complementario.

Open Source Security Testing Methodology Manual

Evaluación de seguridad operacional verificable y auditable. Métricas cuantitativas (RAV) y pruebas de control real.

Penetration Testing Execution Standard

Fases estructuradas de pentesting: pre-engagement, recolección de información, modelado de amenazas, explotación y reporte.

SANS / CWE Top 40

Identificación de las debilidades de software más peligrosas según el Common Weakness Enumeration mantenido por MITRE/SANS.

CIS Controls v8

18 controles priorizados del Center for Internet Security para defensas efectivas contra los ataques más comunes.

NIST Cybersecurity Framework 2.0

Funciones Govern, Identify, Protect, Detect, Respond y Recover para estructurar la gestión integral del riesgo.

NIST AI RMF 1.0

Marco voluntario para gestión de riesgos en sistemas de IA con 4 funciones (Gobernar, Mapear, Medir, Gestionar) aplicables al ciclo de vida completo.

OWASP Testing Guide + ASVS

Estándares abiertos para pruebas de seguridad en aplicaciones web, APIs y verificación de controles (Application Security Verification Standard).

OWASP API Security Top 10

Los 10 riesgos de seguridad más críticos en APIs REST, GraphQL y Web Services. Edición 2023 para evaluación y hardening de APIs.

OWASP Top 10 for LLM Applications

Riesgos específicos de aplicaciones basadas en Large Language Models y sistemas de IA generativa. Referencia para evaluación de agentes, RAG y pipelines de IA.

MITRE ATT&CK

Matriz de tácticas y técnicas adversarias observadas en el mundo real. Base para threat hunting, red teaming y detección.

MITRE ATLAS

Adversarial Threat Landscape for Artificial-Intelligence Systems: 14 tácticas específicas contra sistemas de IA/ML, extiende ATT&CK al dominio de IA.

ISO/IEC 27001 & 27002

Sistema de Gestión de Seguridad de la Información con 93 controles Anexo A (versión 2022) para aseguramiento organizacional.

Controles base que respaldan cada evaluación

Diversos controles aplicados sistemáticamente. El alcance específico se adapta al tipo de activo y escenario particular.

TOP 40 CWE (incluye TOP 25 SANS)

Common Weakness Enumeration — Infraestructura, Servicios y Web. Debilidades de software más explotadas según MITRE.

OWASP TOP 10 (2025)

Los 10 riesgos de seguridad más críticos en aplicaciones web. Edición 2025 oficial (owasp.org/Top10/2025). Base de nuestro Ethical Hacking Web.

OWASP API TOP 10 (2023)

Riesgos específicos en APIs REST, GraphQL y Web Services. Aplicado en Ethical Hacking de APIs.

OWASP Top 10 for LLM Applications (2025)

Riesgos específicos de aplicaciones basadas en Large Language Models y sistemas de IA generativa. Referencia para evaluación de agentes, RAG y pipelines de IA.

MITRE ATT&CK — Tácticas de adversario

12 tácticas que cubren el ciclo completo de un ataque. Usadas en Red Team, threat hunting y validación defensiva.

MITRE ATLAS — Tácticas contra sistemas de IA

14 tácticas específicas para ataques contra sistemas de inteligencia artificial y machine learning. Extiende ATT&CK con 2 tácticas propias del dominio IA: ML Model Access y ML Attack Staging.

NIST AI RMF 1.0 — Funciones para gestión de riesgo de IA

Marco voluntario publicado en enero de 2023 para identificar, evaluar y gestionar riesgos en sistemas de inteligencia artificial. 4 funciones centrales con sus categorías, aplicable al ciclo de vida completo del sistema de IA.

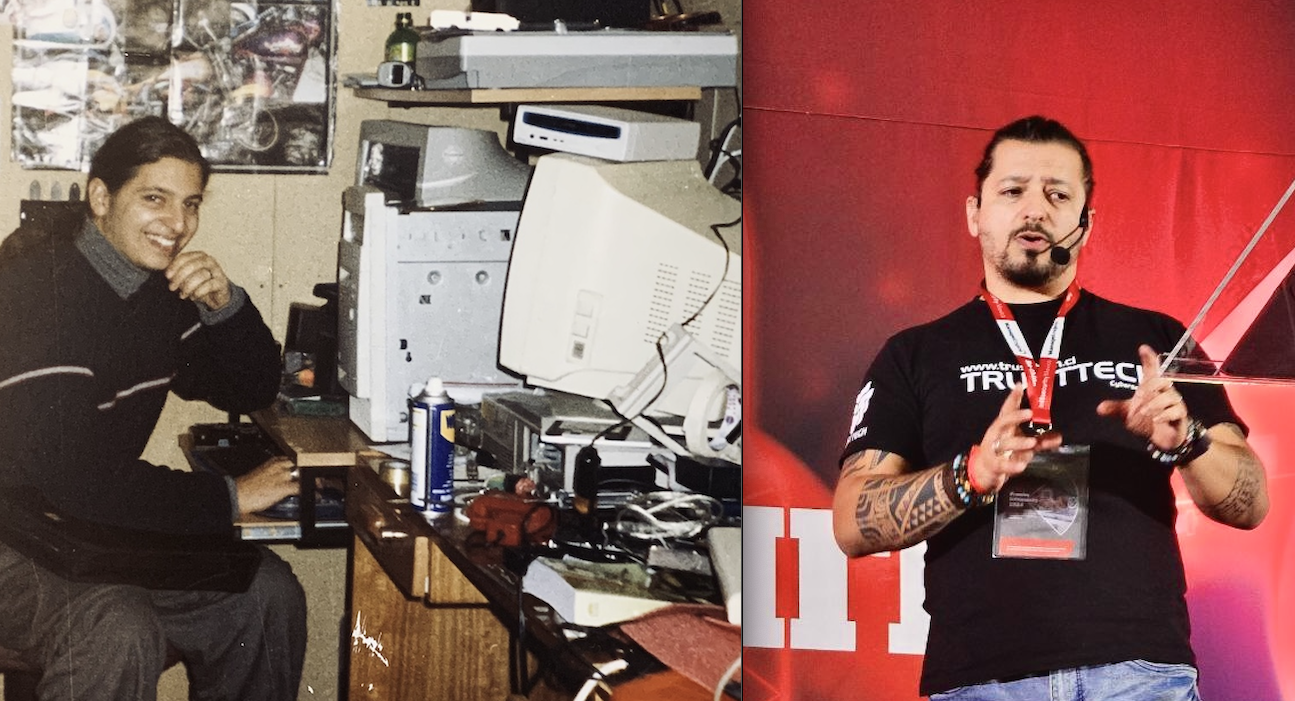

Ciberseguridad senior, con foco en resultados

Más de dos décadas de experiencia combinada brindando servicios de Ciberseguridad en todo Latinoamérica, formando analistas y Ethical Hackers.

La ciberseguridad dejó de ser un tema técnico para convertirse en una responsabilidad estratégica. En TRUSTTECH no vendemos productos desechables, brindamos servicios y construimos capacidades: acompañamos a nuestros clientes desde la identificación de sus reales necesidades en materia de Ciberseguridad para que alcancen una madurez operativa basada en experiencia y metodología aplicada.

Felipe A. Hott Delgado / aka: airwolfx86

Presencia regional

Países donde hemos ejecutado servicios de ciberseguridad

Trabajamos contigo, no compitiendo contigo

No nos importa la marca que aparece al final. Lo que nos importa es que la solución llegue al cliente — sea tuyo, nuestro, o compartido.

Empresas de tecnología

¿Tus clientes te piden pentesting, ethical hacking o cumplimiento ISO 27001? Integramos nuestros servicios en tu oferta — tú mantienes la relación comercial, nosotros ejecutamos bajo tu marca o la nuestra, según prefieras.

Profesionales independientes

Consultores, auditores o integradores que necesitan apoyo técnico especializado. Sumamos capacidad al equipo que ya tienes para que puedas tomar proyectos más grandes sin comprometer calidad ni tiempos.

Agencias e integradores

¿Estás armando una propuesta compleja para un cliente final? Te acompañamos en la parte de seguridad — desde el diseño técnico hasta la entrega. Modelos de colaboración flexibles: referidos, subcontratación o co-delivery.

¿Eres partner o quieres serlo?

Contáctanos. Construimos relaciones a largo plazo basadas en transparencia técnica y comercial.

ContáctanosUtilidades integradas

Herramientas técnicas gratuitas para profesionales de ciberseguridad: generación segura de contraseñas y cálculo de severidad CVSS 3.1 y 4.0.

Generador de Contraseñas Seguras

Genera contraseñas criptográficamente aleatorias usando window.crypto. Nunca se envían a ningún servidor.

CONSEJOS DE SEGURIDAD

CVSS 3.1

Calcula el score base de vulnerabilidades según la especificación oficial de FIRST.org para Common Vulnerability Scoring System v3.1.

PUNTAJE BASE

Selección de métricas

Resultado

—

CVSS 4.0 Base

Cálculo de score base CVSS 4.0 con la nueva estructura de métricas (Base + Threat + Environmental). Aquí cubrimos las métricas Base principales.

MÉTRICAS BASE — EXPLOTABILIDAD

IMPACTO EN SISTEMA VULNERABLE

IMPACTO EN SISTEMA SIGUIENTE

PUNTAJE BASE (CVSS 4.0)

Selección de métricas

Resultado

—

CVSS 4.0 Full

Cálculo CVSS 4.0 completo con las métricas Base, Threat (amenaza), Environmental (entorno) y Supplemental (contexto). Genera los scores CVSS-B, CVSS-BT, CVSS-BE y CVSS-BTE según las métricas definidas.

MÉTRICAS BASE — EXPLOTABILIDAD

IMPACTO EN SISTEMA VULNERABLE

IMPACTO EN SISTEMA SIGUIENTE

MÉTRICA DE AMENAZA

REQUISITOS DE SEGURIDAD (ENTORNO)

MÉTRICAS BASE MODIFICADAS (ENTORNO)

PUNTAJE (CVSS 4.0)

CVSS-B

MacroVector: 000200

Selección de métricas

Resultado

—

MacroVector

:

—

OWASP Risk Rating Calculator

Calcule el nivel de riesgo asociado a una vulnerabilidad aplicando la metodología oficial de OWASP. La herramienta evalúa la Probabilidad (factores del agente de amenaza y de la vulnerabilidad) y el Impacto (técnico y de negocio), derivando la severidad global mediante la matriz de riesgo definida por OWASP.

Ver matriz de referencia de severidad

| Impacto ↓ / Probabilidad → | Probabilidad | ||

|---|---|---|---|

| BAJO (0–<3) | MEDIO (3–<6) | ALTO (6–9) | |

| ALTO (6–9) | MEDIO | ALTO | CRÍTICO |

| MEDIO (3–<6) | BAJO | MEDIO | ALTO |

| BAJO (0–<3) | INFORMATIVO | BAJO | MEDIO |

SL:5/M:4/O:7/S:6/ED:7/EE:5/A:6/ID:8/LC:6/LI:3/LA:5/LAC:7/FD:3/RD:5/NC:5/PV:5

Encode / Decode

Codifica y decodifica texto en los formatos más usados en análisis forense, pentesting y manipulación de payloads. Todo se procesa localmente en tu navegador.

Calculadora de Subredes IPv4 / IPv6

Calcula rangos, máscaras, broadcast, hosts válidos y visualiza subredes. Soporta CIDR IPv4 e IPv6. Todo el cálculo ocurre en tu navegador.

Ingresa una dirección y prefijo para ver los detalles de la subred.

Centro de descargas

Documentos técnicos, plantillas y guías desarrolladas por nuestro equipo para fortalecer la postura de seguridad de tu organización.

Brochure Corporativo

Catálogo completo de servicios TRUSTTECH con metodologías, entregables y casos de éxito.

DescargarMatriz de Riesgos

Herramienta de análisis y evaluación de riesgos con escalas de probabilidad e impacto.

DescargarGuía GAP ISO 27001

Checklist en Excel de controles del Anexo A para evaluar el nivel de madurez de tu SGSI. Homologación ANCI Circular N° 4.

DescargarPlaybooks de Ciberseguridad

Colección de playbooks en Excel para operaciones de ciberseguridad y respuesta a eventos frecuentes.

DescargarPlan Respuesta Incidentes

Plantilla en Excel de IRP con roles, escalamientos y procedimientos paso a paso. Homologación ANCI.

DescargarNorma Chilena NCh-ISO 27001

Norma oficial INN para Sistemas de Gestión de Seguridad de la Información. Adopción chilena de ISO/IEC 27001.

DescargarNorma Chilena NCh-ISO 27002

Código de prácticas con los controles de seguridad de la información. Complemento obligatorio a la NCh 27001.

DescargarNorma Chilena NCh-ISO 27032

Directrices de ciberseguridad para proteger la privacidad, integridad y disponibilidad en el ciberespacio.

DescargarSolicita tu cotización

Cuéntanos qué servicios necesitas. Un especialista revisará tu solicitud y te contactará con una cotización a la medida.

Información de contacto

Servicios de interés

Marca los servicios que te interesan. Un especialista te contactará para dimensionar el alcance.

Comentarios adicionales

Tu información se trata con absoluta confidencialidad.

RESUMEN DE TU SOLICITUD

Completa el formulario para ver un resumen de tu solicitud.

Este resumen muestra la información que enviarás. Un especialista te contactará con una cotización a la medida.

Conecta con nuestro equipo

¿Tienes un incidente? ¿Necesitas una evaluación urgente? Nuestro equipo está disponible para responder.

contacto@trusttech.cl

ventas@trusttech.cl

TELÉFONO

+56 9 660 73747

+56 9 660 60302

OFICINA

Av. del Parque 5339 — Ciudad Empresarial / Huechuraba, Santiago — Chile

CyberSOC

cybersoc@trusttech.cl